Eine Umfrage von Sophos ergab, dass im Jahr 2021 60% der befragten Schweizer Unternehmen mit Ransomware-Angriffen konfrontiert wurden. Insgesamt wurden 5600 Unternehmen mit 100 bis 5000 Mitarbeitenden in 31 Ländern in Europa, Nord- und Südamerika, Asien-Pazifik und Zentralasien, dem Nahen Osten und Afrika befragt. Gesamthaft waren im Jahr 2021 66% der befragten Unternehmen von Ransomware-Angriffen betroffen.

„Von Ransomware-Angriffen betroffen“ wurde in dieser Umfrage als eines oder mehrere Geräte, die von einem Ransomware-Angriff betroffen waren, aber nicht unbedingt verschlüsselt wurden, definiert.

Was ist Ransomware?

Das Wort „ransom“ bedeutet übersetzt „Lösegeld“, genau darum geht es bei der Ransomware. Ransomware wird auch als „Erpressersoftware“ bezeichnet, Experten sprechen auch von Verschlüsselungstrojanern, da die Erpressung darauf basiert, dass die Daten für den Nutzer unauflöslich codiert werden und er erst wieder Zugriff darauf erhält, wenn er einer Lösegeldforderung nachkommt. Die Ransomware schleicht sich ins System und der User stellt fest, dass sein Computer gesperrt oder bestimmte Daten verschlüsselt sind.

Im Prinzip gibt es zwei Varianten von Ransomware:

- Screenlocker – sperren den Bildschirm

- File-Encrypter – verschlüsseln die Daten auf dem Computer

Wie macht sich Ransomware bemerkbar?

Der blockierte Bildschirm oder der Erpresserbrief, der sich nicht mehr schliessen lässt, ist meistens das Erste, was der Nutzer von einer Ransomware mitbekommt. Einige Ransomware Varianten haben eine Inkubationszeit, somit trifft die schädliche Wirkung erst dann ein, wenn sich der User nicht mehr daran erinnern kann, wann und wo er sich diesen möglicherweise eingefangen hat.

Was sind die Konsequenzen eines Ransomware-Angriffs?

Bei einer Verschlüsselung der Daten haben 35% der befragten Schweizer Unternehmen eine Lösegeldforderung bezahlt. Durchschnittlich waren dies Lösegelder in Höhe von 84’000 Franken. Drei Viertel der Betroffenen bezahlte Summen zwischen 48’000 und 239’000 Franken.

Die Lösegeldforderungen machen jedoch nur einen geringen Anteil der Kosten aus. Im Durchschnitt belaufen sich die Kosten für eine Wiederherstellung nach einem Ransomware-Angriff für Schweizer Unternehmen laut dieser Umfrage auf 1.5 Millionen Franken. Des Weiteren dauert es laut Sophos im Durchschnitt einen Monat um den Schaden der Geschäftsunterbrechung zu beheben.

Beispiele für Ransomware

WannaCry

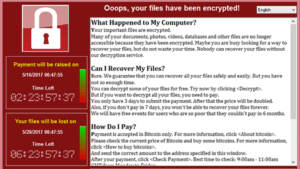

WannaCry ist eine Ransomware für Windows, welche im Mai 2017 für einen schwerwiegenden Cyberangriff genutzt wurde. Die Ransomware befällt Windows-Betriebssysteme, die nicht mit einem bestimmten (seit März 2017 von Microsoft angebotenen) Patch nachgebessert wurden.

Das Schadprogramm verschlüsselt bestimmte Benutzerdateien des Rechners und fordert den Nutzer auf, Bitcoins im Wert von etwa 300 US-Dollar innerhalb einer bestimmten Frist zu zahlen. Nach Ablauf einer Frist droht das Programm mit Datenverlust. Der Netzwerkwurm versucht währenddessen weitere Windows-Rechner zu infizieren.

Bildquelle: Wikipedia

Petya

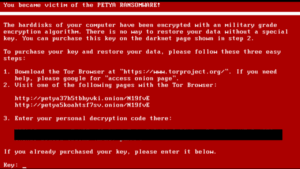

Petya ist eine Ransomware die sich über das Öffnen einer Dropbox-Datei verbreitet. In einigen Fällen wurde Petya in einer Dropbox-Datei verschickt, die angeblich Bewerbungsunterlagen enthalten sollte. Statt den Bewerbungsunterlagen fand sich dort jedoch die Erpressersoftware, welche auf diesem Weg heruntergeladen wurde. Klickt der Nutzer die Datei dann auf dem Computer an, führt er sie aus und Petya beginnt mit der Ausbreitung im System. Petya gehört somit also zu der Ransomware, die auf die ungewollte Hilfe des Nutzers angewiesen ist. Petya verschlüsselt nicht die Dateien selbst, sondern den Zugang zu diesen. Somit weiss der Computer nicht, wo die Dateien liegen, oder ob sie überhaupt noch auf der Festplatte sind.

Bildquelle: Wikipedia

Locky

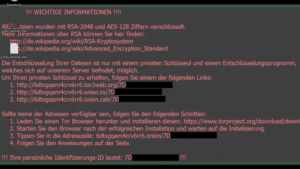

Ein bekanntes Beispiel für einen File-Encrypter ist Locky. Die Ransomware befällt in verschiedenen Ländern auf der Welt (insbesondere in Deutschland) seit Anfang 2016 zahlreiche Windows und Apple Geräte. Auch in den USA wurden Locky Fälle bekannt, so erbeuteten zwei Täter durch die Verschlüsselung von Krankenakten in Krankenhäusern über 15’000 Franken.

Da Locky „nur“ Nutzerdaten verschlüsselt, benötigt es keine weitreichenden Rechte auf dem befallenen Computersystem. Somit kann es auch auf bisher weniger gefährdeten Plattformen erfolgreich agieren.

Was können Sie tun um sich zu schützen?

Es gibt diverse Möglichkeiten, sich gegen Ransomware-Angriffe zu schützen. Es gibt eine Reihe von Richtlinien zur Minderung von Cybersecurity-Risiken. Wir arbeiten nach dem NIST-Cyber-Security-Framework. Das Cyber-Security-Framework wurde bereits im Jahr 2014 von NIST – dem National Institute of Standards and Technology – veröffentlicht. Aufgrund seiner einfachen Verständlichkeit, kombiniert mit der hohen Substanz, verbreitete es sich rasch auch in der Privatwirtschaft. Wir setzen es für eine 360° Grad Sicht und Beratung ein. Die ProCloud AG bietet ausserdem für alle Phasen des NIST Produkte an.

Das NIST-Framework:

Identify: Was muss geschützt werden?

Protect: Mit welchen Massnahmen schütze ich die Identifizierten Objekte und Daten?

Detect: Wie erkenne ich einen Vorfall, wenn die Schutzmassnahmen nicht ausreichend waren?

Respond: Wie reagiere ich während einem Vorfall?

Recover: Wie gelange ich wieder in den „Modus Operandi“ und was sind die Nacharbeiten?

Unser Produktportfolio zum NIST Cyber Security Framework

- Security Assessment – Identify, protect, detect, respond, recover

- Enterprise Cyber Defense Center – detect, respond

- User Security + Support Flat Fee – identify, protect

- Managed Assets – identify, protect

- Cloud Backup – protect, recover

- Automated Security Awareness Platform – identify, protect

- Phishing-Simulation – identify, protect

- ProVault – protect, recover

- Instant Recovery – protect, recover

Detaillierte Informationen zu unseren Produkten finden Sie hier: ProCloud Cyber-Security Produktportfolio

ProCloud -Vertrauen Sie dem Pionier

Wir sind ein Cloud-Services und Cyber-Security fokussierter Dienstleister. Die ProCloud setzt seit der Unternehmensgründung und damit seit über 10 Jahren 100% auf die Cloud. Das macht uns zum Pionier im Cloud Bereich. In dieser Zeit haben wir > 550 Kunden auf ihrem Weg in die Cloud begleiten dürfen. Wenn Sie einen modernen IT Partner suchen, sind wir der Richtige. Bei Fragen sind wir für Sie verfügbar, wir beraten Sie gerne.